Des pirates abusent du service cloud d'ASUS pour installer une porte dérobée sur les ordinateurs des utilisateurs

Des pirates abusent du service cloud d'ASUS pour installer une porte dérobée sur les ordinateurs des utilisateursd'après des chercheurs d'ESET

Plus tôt cette semaine, des chercheurs d'ESET, une société de sécurité informatique, ont fait savoir que des pirates informatiques ont exploité le logiciel de stockage en ligne d'Asus pour installer des portes dérobées sur des ordinateurs personnels. D'après ces derniers, il s'agirait du logiciel Plead, une porte dérobée qui, selon Trend Micro, est utilisée par le groupe BlackTech dans des attaques contre des agences gouvernementales et des organisations privées en Asie. Le groupe utilise apparemment une faiblesse du logiciel Asus WebStorage pour télécharger le logiciel malveillant en contournant l'authentification. Eset a détecté l'activité illicite à Taiwan, où le malware est le plus actif.

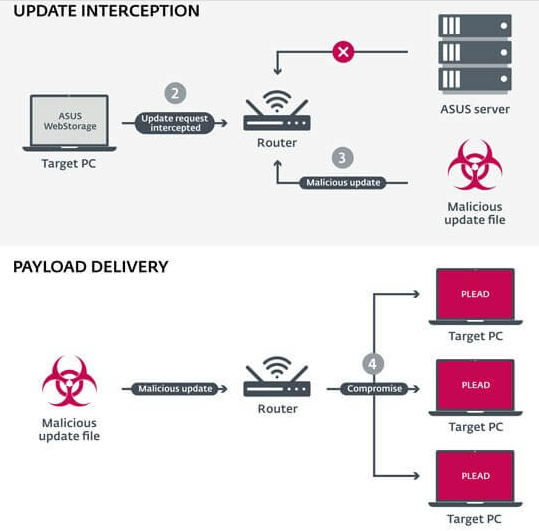

Généralement, les logiciels malveillants sont distribués via des attaques de phishing. Cependant, cette fois-ci, les chercheurs ont remarqué qu'un processus appelé AsusWSPanel.exe, faisant légitimement partie d'Asus WebStorage, activait la porte dérobée Plead. Ce malware se retrouvait dans les ordinateurs des clients lorsque ceux-ci procédaient à la mise à jour du logiciel. Les chercheurs soupçonnent qu'il s'agirait très probablement d'une attaque de type man-in-the-middle au niveau du routeur qui exploitent des connexions HTTP non sécurisées entre les utilisateurs finaux et les serveurs ASUS, ainsi que dune signature de code incomplète pour valider l'authenticité des fichiers reçus avant leur exécution. Le malware est contenu dans un fichier nommé ASUS Webstorage Upate.exe inclus dans une mise à jour ASUS.

D'ailleurs, Anton Cherepanov, chercheur chez ESET et auteur de cette étude, a déclaré : « Le logiciel ASUS WebStorage est vulnérable à ce type d'attaque. La mise à jour du logiciel est demandée et transférée via HTTP. Une fois qu'une mise à jour est téléchargée et prête à être exécutée, le logiciel ne valide pas son authenticité avant son exécution. Ainsi, si le processus de mise à jour est intercepté par des attaquants, ceux-ci peuvent envoyer une mise à jour illicite ».

Scénario probable du déroulement de l'attaque

Le fait que les pirates aient pu se servir du processus légitime AsusWSPanel.exe, laisse penser bien que cela soit peu probable, que le fabricant (ASUS) d'ordinateurs aurait été victime d'une attaque de type chaîne d'approvisionnement qui offre aux attaquants des possibilités illimitées de compromettre furtivement un grand nombre de cibles en même temps.

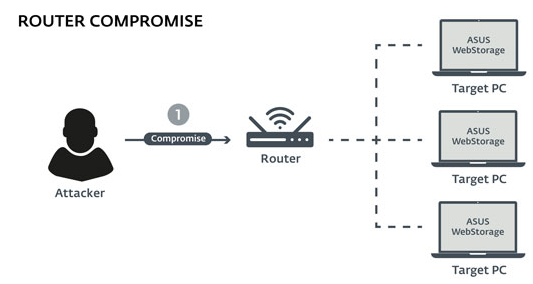

Mais après avoir mené leur enquête, les chercheurs ont constaté que la plupart des organisations touchées par cette attaque avaient des routeurs fabriqués par le même fabricant. De plus, le panneau d'administration de ces routeurs étant accessible depuis internet, cela a emmené les chercheurs à croire qu'une attaque de type "man-in-the-middle" au niveau du routeur soit le scénario le plus probable.

En réponse à cette attaque, ASUS Cloud a revu l'architecture de l'hôte du serveur de mise à jour et a mis en place des mesures de sécurité visant à renforcer la protection des données. Cela permettra d'éviter des attaques similaires à l'avenir. Néanmoins, ASUS Cloud recommande vivement aux utilisateurs des services ASUS WebStorage d'exécuter immédiatement une analyse antivirus complète pour s'assurer de l'intégrité de leurs données personnelles.

Cherepanov quant à lui, demande aux développeurs de logiciels, de surveiller de manière approfondie leur environnement pour détecter d'éventuelles intrusions, mais aussi qu'ils mettent en uvre des mécanismes de mise à jour appropriés dans leurs produits, capables de résister aux attaques de type "man-in-the-middle".

Source : ESET

Et vous ?

Pensez-vous qu'il s'agisse d'une attaque de type "man-in-the-middle" ou alors il s'agirait d'une attaque d'un autre type ?

Pensez-vous qu'il s'agisse d'une attaque de type "man-in-the-middle" ou alors il s'agirait d'une attaque d'un autre type ? Avez-vous déjà entendu parler du malware Plead ?

Avez-vous déjà entendu parler du malware Plead ?Voir aussi :

Une porte dérobée a été trouvée dans la bibliothèque Bootstrap-Sass Ruby le hacker aurait piraté le compte de l'un des développeurs du projet

Une porte dérobée a été trouvée dans la bibliothèque Bootstrap-Sass Ruby le hacker aurait piraté le compte de l'un des développeurs du projet Des hackers ont glissé une porte dérobée dans une bibliothèque open source largement utilisée pour voler des bitcoins

Des hackers ont glissé une porte dérobée dans une bibliothèque open source largement utilisée pour voler des bitcoins Le système de vote en ligne de la Suisse comporte une porte dérobée jugée très grave par les chercheurs

Le système de vote en ligne de la Suisse comporte une porte dérobée jugée très grave par les chercheurs

Vous avez lu gratuitement 842 articles depuis plus d'un an.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.