L'action CrowdStrike s'effondre de 15 %, sa plus forte baisse quotidienne depuis novembre 2022.

L'action CrowdStrike s'effondre de 15 %, sa plus forte baisse quotidienne depuis novembre 2022.Les investisseurs semblent avoir été effrayés par les récents incidents de sécurité très médiatisés

Les actions de lentreprise de cybersécurité CrowdStrike Holdings ont chuté de 15 % vendredi dernier, suite à une mise à jour logicielle qui a entraîné une panne informatique internationale. CrowdStrike a subi sa plus forte baisse quotidienne depuis novembre 2022 et son cours le plus bas de 294 $ est le plus bas depuis le 24 avril.

Microsoft et la société de cybersécurité CrowdStrike ont publié des correctifs pour la panne mondiale qui touche les ordinateurs fonctionnant avec le système d'exploitation Windows, bien que des problèmes subsistent alors que la panne a contraint les grandes compagnies aériennes à interrompre leurs vols, perturbé la télévision et mis hors ligne les services bancaires.

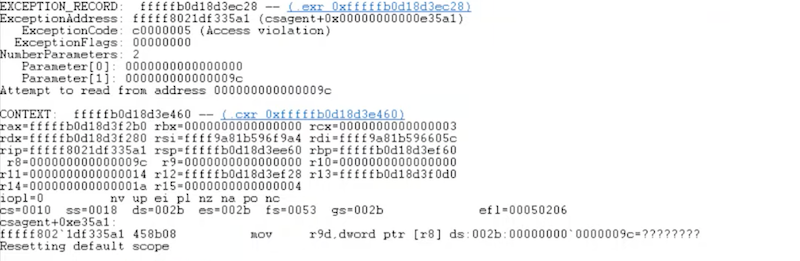

La panne a été imputée à une mise à jour logicielle de la société de cybersécurité CrowdStrike, qui a entraîné l'apparition du redoutable « écran bleu de la mort » (BSOD) sur de nombreux systèmes Windows au moment du démarrage.

Le problème sous-jacent à l'origine des pannes des applications et services Microsoft 365, notamment Outlook, Teams et Office, a été résolu, a indiqué l'entreprise, bien qu'un « impact résiduel » continue d'affecter certains services.

[TWITTER]<blockquote class="twitter-tweet"><p lang="en" dir="ltr">The underlying cause has been fixed, however, residual impact is continuing to affect some Microsoft 365 apps and services. We're conducting additional mitigations to provide relief. More details can be found within the admin center under MO821132 and on <a href="https://t.co/uFnnN6T3jN">https://t.co/uFnnN6T3jN</a></p>— Microsoft 365 Status (@MSFT365Status) <a href="https://twitter.com/MSFT365Status/status/1814250426763751858?ref_src=twsrc%5Etfw">July 19, 2024</a></blockquote> <script async src="https://platform.twitter.com/widgets.js" charset="utf-8"></script> [/TWITTER]

Le président et directeur général de CrowdStrike, George Kurtz, a déclaré que l'entreprise « travaillait activement » avec les clients touchés par un problème détecté dans une mise à jour de contenu sur les ordinateurs Windows, ajoutant que le « problème a été identifié, isolé et qu'un correctif a été déployé ».

Microsoft a déclaré être au courant du problème qui affecte les machines fonctionnant sous Windows, et a noté qu'il affecte les systèmes utilisant le logiciel de sécurité Falcon de CrowdStrike.

Le système d'alerte d'urgence des États-Unis a indiqué que les lignes 911 de plusieurs États étaient hors service.

Le groupe London Stock Exchange a déclaré que sa plateforme d'espace de travail était également confrontée à une panne l'empêchant de publier des relevés, tandis que les banques et les terminaux de paiement en Australie ont également été touchés, bien que le New York Stock Exchange ait déclaré que ses systèmes n'étaient pas affectés.

Le directeur général de Microsoft, Satya Nadella, a déclaré que CrowdStrike « a publié une mise à jour qui a commencé à avoir un impact sur les systèmes informatiques dans le monde entier » et que la société « travaille en étroite collaboration avec CrowdStrike et l'ensemble du secteur pour fournir aux clients des conseils techniques et une assistance afin de remettre leurs systèmes en ligne en toute sécurité ».

[TWITTER]<blockquote class="twitter-tweet"><p lang="en" dir="ltr">Yesterday, CrowdStrike released an update that began impacting IT systems globally. We are aware of this issue and are working closely with CrowdStrike and across the industry to provide customers technical guidance and support to safely bring their systems back online.</p>— Satya Nadella (@satyanadella) <a href="https://twitter.com/satyanadella/status/1814329337451344250?ref_src=twsrc%5Etfw">July 19, 2024</a></blockquote> <script async src="https://platform.twitter.com/widgets.js" charset="utf-8"></script> [/TWITTER]

Impact sur les capitalisations boursières

En baisse d'environ 15 % peu après l'ouverture du marché, l'action CrowdStrike a subi sa plus forte perte journalière depuis novembre 2022 et son cours de 294 dollars est le plus bas depuis le 24 avril.

Microsoft, également touché par cette panne, a vu ses actions baisser denviron 1 %, atteignant leur plus bas niveau depuis le 11 juin. En revanche, le concurrent de CrowdStrike, Palo Alto Networks, a connu une hausse de 4 % ce jour-là. Le NASDAQ Composite, indice boursier technologique, a quant à lui augmenté de 0,2 % grâce aux gains de Microsoft et dAlphabet, qui serait en pourparlers pour acquérir la société de cybersécurité Wiz pour 23 milliards de dollars.

La chute de CrowdStrike est une opportunité d'achat après la panne

Voici l'analyse de MorningStar :

« CrowdStrike CRWD a déclaré qu'une mise à jour défectueuse était à l'origine de la panne technologique massive qui a touché des millions d'utilisateurs aux premières heures du 19 juillet. Les clients utilisant la plateforme de sécurité de l'entreprise ont été bloqués sur leurs appareils Windows. Alors que les détails émergent encore, la réponse initiale de CrowdStrike a souligné que cet incident n'était pas une violation de la sécurité et que la mise à jour défectueuse avait été corrigée. Cette réponse est d'autant plus crédible que, dans les heures qui ont suivi la panne, les entreprises dont les activités étaient affectées par la mise à jour de CrowdStrike ont pu reprendre progressivement leurs services.

« Les investisseurs semblent avoir été effrayés par les récents incidents de sécurité très médiatisés et ont vendu les actions de CrowdStrike avant la mise sur le marché, l'action chutant de plus de 10 %. Nous pensons que cette réaction est trop punitive, surtout si l'on considère que la mise à jour ne représente pas une violation du dispositif de sécurité de CrowdStrike. Bien que l'action se négocie toujours dans la zone 3 étoiles, nous pensons que le recul représente une bonne opportunité d'achat pour les investisseurs à long terme à la recherche d'une exposition de haute qualité à la sécurité et aux logiciels.

« Bien que nous ne disposions pas d'une analyse complète de la mise à jour défectueuse qui a conduit au chaos de ce matin, nous soupçonnons que le nuage central de CrowdStrike, qui envoie simultanément des mises à jour à l'ensemble de sa base de clients, a joué un rôle clé. Si cette fonction permet à l'entreprise de mettre à jour ses produits en permanence, elle signifie également qu'une mise à jour de mauvaise qualité peut être diffusée à l'ensemble de la base de clients, interrompant ainsi les opérations dans les principaux aéroports et réseaux de médias, entre autres ».

Sources : cours de l'action CrowdStrike, MorningStar

Et vous ?

Que pensez-vous de la réaction des investisseurs ? Les trouvez-vous trop sévères au regard de la façon dont CrowdStrike a géré l'incident rapidement ou pas ? Dans quelle mesure ?

Que pensez-vous de la réaction des investisseurs ? Les trouvez-vous trop sévères au regard de la façon dont CrowdStrike a géré l'incident rapidement ou pas ? Dans quelle mesure ? Quelles sont les implications à long terme de cette panne informatique pour CrowdStrike ? Pensez aux conséquences potentielles sur la réputation de lentreprise, sa base de clients et sa capacité à maintenir la confiance des investisseurs.

Quelles sont les implications à long terme de cette panne informatique pour CrowdStrike ? Pensez aux conséquences potentielles sur la réputation de lentreprise, sa base de clients et sa capacité à maintenir la confiance des investisseurs. Comment les autres entreprises de cybersécurité réagissent-elles à cet événement ? Explorez les réactions des concurrents de CrowdStrike, comme Palo Alto Networks, et comparez leurs performances et leurs stratégies.

Comment les autres entreprises de cybersécurité réagissent-elles à cet événement ? Explorez les réactions des concurrents de CrowdStrike, comme Palo Alto Networks, et comparez leurs performances et leurs stratégies. Quelles mesures CrowdStrike pourrait-elle prendre pour éviter de futures pannes similaires ? Pensez aux améliorations possibles dans les processus de développement, de test et de déploiement de logiciels pour éviter de tels incidents à lavenir.

Quelles mesures CrowdStrike pourrait-elle prendre pour éviter de futures pannes similaires ? Pensez aux améliorations possibles dans les processus de développement, de test et de déploiement de logiciels pour éviter de tels incidents à lavenir. Quel est limpact de cette baisse sur les investisseurs ? Considérez les perspectives des investisseurs à court terme et à long terme, ainsi que les opportunités dachat ou de vente.

Quel est limpact de cette baisse sur les investisseurs ? Considérez les perspectives des investisseurs à court terme et à long terme, ainsi que les opportunités dachat ou de vente. Comment cette situation affecte-t-elle la confiance des clients envers CrowdStrike ? Explorez les implications pour les clients actuels et potentiels de lentreprise et réfléchissez à la manière dont CrowdStrike peut regagner la confiance perdue.

Comment cette situation affecte-t-elle la confiance des clients envers CrowdStrike ? Explorez les implications pour les clients actuels et potentiels de lentreprise et réfléchissez à la manière dont CrowdStrike peut regagner la confiance perdue.

Vous avez lu gratuitement 3 008 articles depuis plus d'un an.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.

Soutenez le club developpez.com en souscrivant un abonnement pour que nous puissions continuer à vous proposer des publications.

Et comment savoir si ce "partenaire" a ignoré les SDP ? Une fois une panne découverte ? Parce que compter sur la "transparence et la responsabilité", c'est bien beau, mais ça n'êmpéchera pas une nouvelle catastrophe de se produire.

Et comment savoir si ce "partenaire" a ignoré les SDP ? Une fois une panne découverte ? Parce que compter sur la "transparence et la responsabilité", c'est bien beau, mais ça n'êmpéchera pas une nouvelle catastrophe de se produire.